在计算机系统服务中,软件手动脱壳技术是一项关键的专业技能,广泛应用于安全分析、逆向工程和软件维护等领域。脱壳技术涉及去除软件的保护层,通常是为了分析、调试或修改原始代码。本文将介绍手动脱壳的基本原理、步骤、工具及其在系统服务中的实际应用。

什么是软件脱壳?

软件脱壳是指移除程序中的外壳保护层,这些保护层通常由加壳工具(如UPX、ASPack等)添加,以压缩代码、防止反编译或隐藏恶意软件。手动脱壳需要深入理解程序的内存结构和执行流程,而不依赖自动化工具,从而确保精确控制和分析。

手动脱壳的基本步骤

手动脱壳过程通常包括以下几个核心步骤:

- 识别加壳类型:使用工具(如PEiD或Exeinfo PE)分析程序,确定使用的加壳工具和版本。这有助于选择合适的脱壳策略。

- 动态调试:使用调试器(如OllyDbg、x64dbg或IDA Pro)加载程序,在内存中监控程序的执行。加壳程序在运行时通常会解压原始代码到内存中,调试器可以帮助捕获关键点,如入口点(Entry Point)和解压后的代码段。

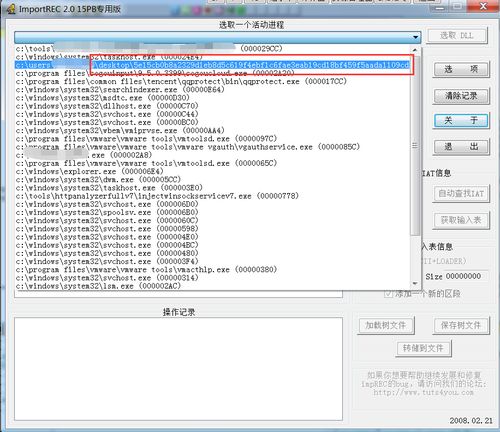

- 内存转储:在调试过程中,找到原始程序的入口点(OEP,Original Entry Point),然后使用内存转储工具(如Scylla或LordPE)将内存中的解压代码提取为新的可执行文件。

- 修复导入表:脱壳后的程序往往缺少正确的导入表(Import Table),导致无法运行。需要使用工具重建导入表,以确保程序能正常调用系统API。

- 测试和验证:运行脱壳后的程序,检查其功能是否完整,并通过反编译工具(如Ghidra或Radare2)验证代码的可读性。

常用工具简介

手动脱壳离不开专业工具的支持。以下是一些常用工具:

- OllyDbg:一款强大的Windows调试器,适用于动态分析和脱壳。

- x64dbg:开源调试器,支持32位和64位程序,常用于现代软件脱壳。

- IDA Pro:功能强大的反汇编工具,提供静态和动态分析能力。

- Scylla:专门用于内存转储和导入表修复的插件。

在计算机系统服务中的应用

手动脱壳技术在计算机系统服务中具有广泛的实际应用,主要包括:

- 恶意软件分析:在安全服务中,分析师通过手动脱壳技术解码恶意软件的保护层,揭示其行为模式和攻击机制,从而制定防御策略。

- 软件维护和调试:对于旧版软件或闭源程序,脱壳可以帮助修复漏洞或更新功能,而无需源代码。这在系统维护服务中尤为重要。

- 逆向工程:在开发或优化系统服务时,脱壳技术可用于学习第三方软件的算法和实现方式,促进技术改进和兼容性测试。

- 教育和研究:计算机系统服务培训中,手动脱壳作为高级技能,提升工程师对底层系统运作的理解,增强问题解决能力。

注意事项与挑战

手动脱壳虽然强大,但也面临一些挑战。它可能涉及法律和道德问题,尤其是在未经授权的情况下分析商业软件。脱壳过程可能复杂且耗时,需要深厚的系统知识和实践经验。某些高级加壳技术(如虚拟机保护)可能更难手动突破。

软件手动脱壳技术是计算机系统服务中的一项宝贵技能,通过精确的调试和分析,它支持安全、维护和创新工作。掌握这一技术,不仅能提升个人专业能力,还能为系统服务的整体质量做出贡献。建议在实际应用中结合自动化工具,并始终遵守相关法律法规。